Introducción

En muchas empresas existe la falsa sensación de seguridad de que tener backups es suficiente para proteger la información crítica.

Sin embargo, en los últimos años los ataques de ransomware han evolucionado. Hoy no solo cifran los servidores productivos, sino que también buscan y eliminan los respaldos antes de ejecutar el ataque.

El resultado es devastador: organizaciones que creían estar protegidas descubren demasiado tarde que sus backups también han sido comprometidos.

Esto sucede porque la mayoría de las estrategias tradicionales de respaldo no fueron diseñadas para enfrentar ataques modernos.

El problema con los backups tradicionales

En muchas infraestructuras empresariales el esquema de respaldo funciona de esta forma:

- Los servidores generan backups periódicos.

- Los backups se almacenan en un NAS o repositorio local.

- El software de respaldo gestiona retenciones y restauraciones.

A simple vista parece un sistema correcto.

Pero existe un problema crítico.

Si un atacante obtiene acceso administrativo a la infraestructura, también puede acceder al repositorio de respaldos.

Esto le permite:

- eliminar backups

- cifrar repositorios

- modificar retenciones

- sabotear la recuperación de datos

Cuando ocurre un ataque, la empresa descubre que no tiene forma de restaurar su información. De hecho, muchas organizaciones solo entienden esta diferencia cuando revisan si realmente podrían recuperar sus datos tras un ransomware.

Cómo actúan hoy los ataques de ransomware

Los ataques modernos de ransomware siguen normalmente estas etapas:

- Acceso inicial mediante phishing o vulnerabilidades.

- Movimiento lateral dentro de la red.

- Identificación de servidores críticos.

- Localización de sistemas de backup.

- Eliminación o sabotaje de los respaldos.

- Cifrado del entorno.

Esto demuestra que los atacantes ya consideran los backups como objetivo principal.

¿Por qué los backups son un objetivo del ransomware?

Los grupos de ransomware saben que una empresa con respaldos íntegros puede recuperarse sin pagar rescate.

Por eso, antes de ejecutar el cifrado masivo, suelen dedicar tiempo a identificar:

- servidores de backup

- repositorios NAS o SAN

- consolas administrativas

- políticas de retención

- credenciales con privilegios altos

Si logran comprometer estos componentes, la empresa pierde no solo producción, sino también su capacidad de recuperación.

Qué es un backup inmutable

Un backup inmutable es un respaldo que, una vez almacenado, no puede ser modificado ni eliminado durante un período definido, incluso si un atacante obtiene acceso administrativo.

Este enfoque agrega una capa crítica de protección frente a:

- ransomware

- borrado malicioso

- errores humanos

- sabotaje interno

La inmutabilidad suele implementarse mediante tecnologías como Object Lock en almacenamiento de objetos, permitiendo establecer retenciones que evitan la eliminación anticipada de los respaldos. Si deseas profundizar en este concepto, aquí explicamos con más detalle qué es un backup inmutable y por qué hoy es esencial para las empresas.

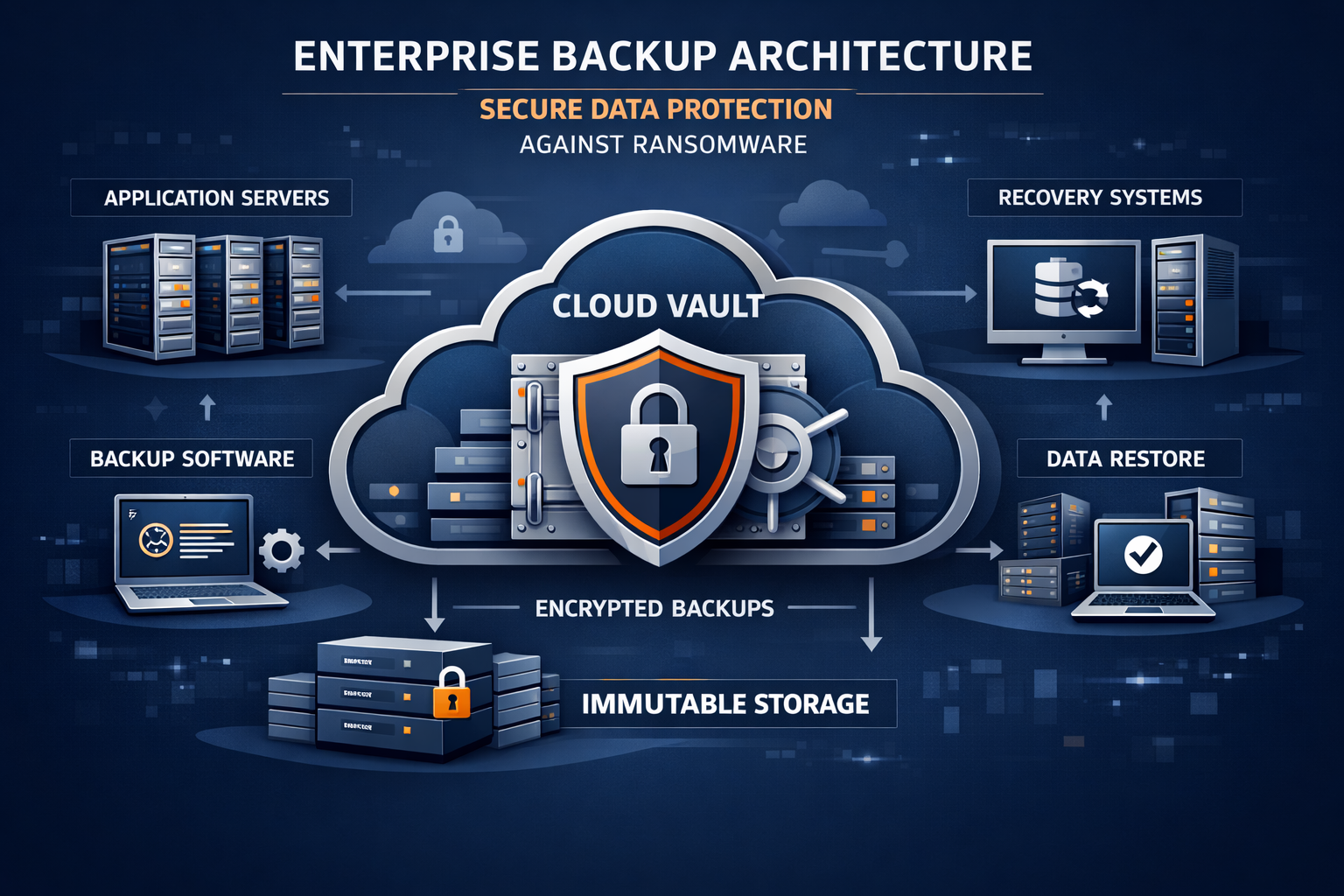

Arquitectura moderna de protección de respaldos

Una estrategia moderna de resiliencia no se limita a “tener backups”. Debe asumir que un atacante puede comprometer credenciales, repositorios y servidores locales.

Por eso, una arquitectura más robusta debe incluir:

- origen de datos protegido

- software de respaldo confiable

- repositorio operacional

- bóveda inmutable fuera del alcance del entorno comprometido

- capacidad de recuperación validada

En otras palabras, no basta con respaldar. Hay que asegurarse de que el respaldo sobreviva al incidente. Por eso es tan importante diseñar una arquitectura moderna de backups empresariales contra ransomware y no depender únicamente de un esquema tradicional.

Cómo evaluar si su empresa está realmente protegida

Muchas organizaciones creen tener una estrategia de respaldo sólida, pero nunca han evaluado aspectos críticos como:

- si los backups pueden eliminarse

- si existe almacenamiento inmutable

- si la infraestructura de respaldo está aislada

- si las restauraciones han sido probadas

- si la arquitectura soportaría un escenario real de ransomware

Una evaluación técnica permite identificar rápidamente estos riesgos antes de que se conviertan en una crisis operativa. Si quieres revisar este punto con más profundidad, también puedes leer cómo saber si su empresa puede recuperar datos tras un ransomware.

Protección avanzada con backups inmutables

Muchas organizaciones creen que sus respaldos están protegidos… hasta que descubren que los atacantes también eliminaron los backups.

Una arquitectura de respaldo moderna debe asumir que un atacante puede obtener acceso administrativo a la infraestructura.

Por eso en GRYZA implementamos arquitecturas de protección de datos basadas en almacenamiento inmutable mediante GRYZA Cloud Vault™, permitiendo proteger los respaldos incluso si la infraestructura local es comprometida.

Conozca más sobre GRYZA Cloud Vault™

¿Desea saber si su empresa está realmente protegida?

Realice nuestra evaluación de protección de respaldos y descubra si su infraestructura actual podría resistir un ataque de ransomware o una pérdida crítica de datos.